- Main

- Computers - Internet & World Wide Web

- Hacking: The Art of Exploitation, 2nd...

Hacking: The Art of Exploitation, 2nd Edition

Jon EricksonΠόσο σας άρεσε αυτό το βιβλίο;

Ποια είναι η ποιότητα του ληφθέντος αρχείου;

Κατεβάστε το βιβλίο για να αξιολογήσετε την ποιότητά του

Ποια είναι η ποιότητα των ληφθέντων αρχείων;

Hacking is the art of creative problem solving, whether that means finding an unconventional solution to a difficult problem or exploiting holes in sloppy programming. Many people call themselves hackers, but few have the strong technical foundation needed to really push the envelope. Rather than merely showing how to run existing exploits, author Jon Erickson explains how arcane hacking techniques actually work. To share the art and science of hacking in a way that is accessible to everyone, Hacking: The Art of Exploitation, 2nd Edition introduces the fundamentals of C programming from a hacker's perspective. The included LiveCD provides a complete Linux programming and debugging environment—all without modifying your current operating system. Use it to follow along with the book's examples as you fill gaps in your knowledge and explore hacking techniques on your own. Get your hands dirty debugging code, overflowing buffers, hijacking network communications, bypassing protections, exploiting cryptographic weaknesses, and perhaps even inventing new exploits. This book will teach you how to: – Program computers using C, assembly language, and shell scripts – Corrupt system memory to run arbitrary code using buffer overflows and format strings – Inspect processor registers and system memory with a debugger to gain a real understanding of what is happening – Outsmart common security measures like nonexecutable stacks and intrusion detection systems – Gain access to a remote server using port-binding or connect-back shellcode, and alter a server's logging behavior to hide your presence – Redirect network traffic, conceal open ports, and hijack TCP connections – Crack encrypted wireless traffic using the FMS attack, and speed up brute-force attacks using a password probability matrix Hackers are always pushing the boundaries, investigating the unknown, and evolving their art. Even if you don't already know how to program, Hacking: The Art of Exploitation, 2nd Edition will give you a complete picture of programming, machine architecture, network communications, and existing hacking techniques. Combine this knowledge with the included Linux environment, and all you need is your own creativity.

Κατηγορίες:

Έτος:

2008

Έκδοση:

2

Εκδότης:

No Starch Press

Γλώσσα:

english

Σελίδες:

492

ISBN 10:

1593271441

ISBN 13:

9781593271442

Αρχείο:

PDF, 4.35 MB

Οι ετικέτες (tags) σας:

IPFS:

CID , CID Blake2b

english, 2008

Το αρχείο θα παραδοθεί στο email σας εντός 1-5 λεπτών.

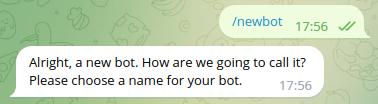

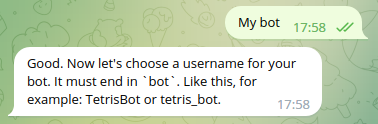

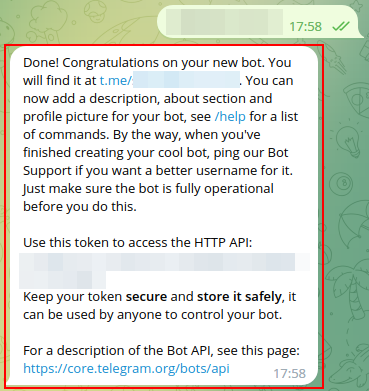

Το αρχείο θα παραδοθεί στον λογαριασμό σας στο Telegram εντός 1-5 λεπτών.

Προσοχή: Βεβαιωθείτε ότι έχετε συνδέσει τον λογαριασμό σας με το Z-Library Telegram bot.

Μέσα σε 1-5 λεπτά το αρχείο θα παραδοθεί στη συσκευή σας Kindle.

Παρακαλώ σημειώστε: Πρέπει να επαληθεύετε κάθε βιβλίο που στέλνετε στο Kindle σας. Ελέγξτε εάν στα εισερχόμενα μηνύματα στη διεύθυνση του ηλεκτρονικού ταχυδρομείου σας υπάρχει το μήνυμα επαλήθευσης από το Amazon Kindle Support.

Η μετατροπή σε βρίσκεται σε εξέλιξη

Η μετατροπή σε απέτυχε

Πλεονεκτήματα της premium συνδρομής

- Αποστολή σε e-readers

- Αυξημένο όριο λήψης

Μετατροπή αρχείων

Μετατροπή αρχείων Περισσότερα αποτελέσματα αναζήτησης

Περισσότερα αποτελέσματα αναζήτησης Λοιπά πλεονεκτήματα

Λοιπά πλεονεκτήματα

Φράσεις κλειδιά

Σχετικές λίστες βιβλίων

Amazon

Amazon  Barnes & Noble

Barnes & Noble  Bookshop.org

Bookshop.org